Dotkom

ZIP vagy PIF file-nak álcázva terjed a Sober.E

Négynaponta újraküldi magát a fertőzött számítógépről a Sober féreg legújabb változata.

A fertőzött e-mail tulajdonságai

Feladó: @gmx.net vagy @gmx.de e-mailcímről érkezőnek tűnik a féreg

Tárgy: tartalmazza a következő sztringet: Message-ID: [véletlenszerűen választott sztring].qmail

Tartalom: a következők valamelyike:

– 😉

– ha!

– HA 🙂

– yo!

– lol

– LoL

– LOL

– Yo!

Csatolmány: a következők valamelyike:

– Text.zip

– Text.pif

– Read.zip

– Read.pif

– Graphic-doc.zip

– Graphic-doc.pif

– document.zip

– document.pif

– Word.zip

– Word.pif

A féreg paraméterei

Felfedezésének ideje: 2004. március 27.

Utolsó frissítés ideje: 2004. március 28.

Veszélyeztetett rendszerek: Windows 9x/Me/NT/2k/XP/2k3

Nem érintett rendszerek: Windows 3.x, Microsoft IIS, Macintosh, UNIX, Linux, OS/2

Mérete: 30.720 byte

Fertőzések száma: 0-49

Földrajzi elterjedtsége: alacsony

Károkozás mértéke: alacsony

Eltávolítása: könnyű

Aktiválódása esetén lezajló események

– felmásolja magát a System könyvtárba egy véletlenszerűen választott file-néven

– létrehozza a HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Run/[véletlenszerűen választott file-név] Registry kulcsot

– hozzáadja a [véletlenszerűen létrehozott string]=[System elérési útvonala]/[véletlenszerűen választott név].exe %1 bejegyzést a következő Registry kulcsokhoz:

. HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/RunOnce

. HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Run/[véletlenszerűen választott file-név]

– felmásolja a System könyvtárba a következő állományokat:

. msWord.wrd (önmaga ideiglenes MIME verziója)

. MsHelp32.dat (önmaga MIME verziója)

. WinRun32.dll (log file, ami a begyűjtött e-mailcímeket tartalmazza)

. bcegfds.lll (egy ideiglenes állomány)

. zmndpgwf.kxx (egy ideiglenes állomány)

– megpróbálkozik a Microsoft PaintBrush alkalmazásának elindításával, ha ez nem jár sikerrel, megjeleníti a Graphic Modul not found szöveget

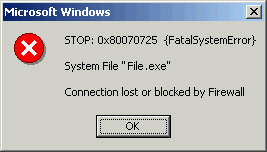

– amennyiben a rendszer nem csatlakozik az Internetre, a féreg megkísérelheti az esetlegesen meglevő modemes Internet-csatlakozás betárcsázásával létrehozni a kapcsolatot, s a jobboldalt látható üzenetablakot is megjelenítheti

– a 37-es TCP porton megpróbálkozik több NTP-szerverrel is felvenni a kapcsolatot

– amennyiben a dátum 2004. március 24-énél későbbi időpont, a féreg letölt egy állományt a következő két webcím valamelyikéről (a 80-as TCP porton keresztül): home.arcor.de, people.freenet.de; a jelenlegi vírusinformáció készítésekor még nem léteztek

– amennyiben sikerrel jár a letöltés, a beszerzett állományt a Windows könyvtárba helyezi ndhaqqth.exe néven, és le is futtatja

– felméri a rögzített meghajtókat a rendszeren, majd ezeken e-mailcímek után kutat, a következő kiterjesztéssel bíró állományokban: .abd, .abx, .adb, .asp, .dbx, .doc, .eml, .ini, .log, .mdb, .php, .pl, .rtf, .shtml, .tbb, .ttt, .txt, .wab, .xls

– elküldi önmagát a fenti címekre, kivéve, ha azok a következő sztringek bármelyikét tartalmazzák: arcor, bigfoot, hotmail, online, web, yahoo

– a fenti levelező rutin négynaponta lejátszódik, egészen addig, amíg a féreg aktív

[fbcomments url="https://www.technokrata.hu/egazdasag/dotkom/2004/03/29/zip-vagy-pif-file-nak-alcazva-terjed-a-sober-e/" width="800" count="off" num="3" countmsg=""]